OWACurrent de:Einrichtung von MS Graph: Unterschied zwischen den Versionen

Kunzw (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

Kunzw (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

||

| Zeile 16: | Zeile 16: | ||

#* Setzen sie eine Umleitungs-URI im Modus "Single-Page-Anwendung (SPA)". Verwenden Sie die URI, die auf der Übersichtsseite '''Zusatzprodukte -> Cryptshare for OWA''' im Cryptshare Server als '''Redirect-URI''' angezeigt wird. Diese URI kann nicht verändert werden. [[File:EntraFindRedirectUrl.png|border|none|500px]] | #* Setzen sie eine Umleitungs-URI im Modus "Single-Page-Anwendung (SPA)". Verwenden Sie die URI, die auf der Übersichtsseite '''Zusatzprodukte -> Cryptshare for OWA''' im Cryptshare Server als '''Redirect-URI''' angezeigt wird. Diese URI kann nicht verändert werden. [[File:EntraFindRedirectUrl.png|border|none|500px]] | ||

# Sobald die Applikation registriert wurde, kopieren Sie bitte die "Anwendungs-ID (Client)". [[File:EntraClientID.png|border|none|500px]] | # Sobald die Applikation registriert wurde, kopieren Sie bitte die "Anwendungs-ID (Client)". [[File:EntraClientID.png|border|none|500px]] | ||

{{InfoBox|title= |content=Für die Verwendung von MS Graph müssen dem Add-In zwei Berechtigungen erteilt werden: '''User.Read''' und '''Mail.ReadWrite'''. Dies kann auf zwei Weisen geschehen. | {{InfoBox|title= |content=Für die Verwendung von MS Graph müssen dem Add-In zwei Berechtigungen erteilt werden: '''User.Read''' und '''Mail.ReadWrite'''. Dies kann auf zwei Weisen geschehen. | ||

* Add-In Nutzer können die Berechtigungen beim Add-In Start in einem Dialog bestätigen. In diesem Fall müssen in Azure Entra keine weiteren Einstellungen vorgenommen werden und man kann mit der Konfigurationen im Cryptshare Server fort fahren. | * Add-In Nutzer können die Berechtigungen beim Add-In Start in einem Dialog bestätigen. In diesem Fall müssen in Azure Entra keine weiteren Einstellungen vorgenommen werden und man kann mit der Konfigurationen im Cryptshare Server fort fahren. | ||

Version vom 27. September 2024, 08:55 Uhr

Einführung

Das Add-In nutzt Microsoft Graph, um einige seiner Funktionen bereitzustellen. Insbesondere fordert das Add-In den Zugriff auf die Mailbox des Benutzers an, um Funktionen zur Verifizierung und zum Abrufen von Transfers bereitzustellen.

App-Registrierung in der Microsoft Entra-Plattform

- Melden Sie sich im Microsoft Entra Admin Center an. Benutzen Sie bitte hierfür mindestens einen Account mit der Zugangsberechtigung eines Cloudanwendungsadministrators.

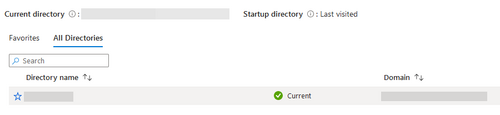

- Wenn Sie Zugriff auf mehrere Mandanten/"Tenants"/Verzeichnisse haben, stellen Sie sicher, dass Sie den Mandanten ausgewählt haben, mit dem Sie Cryptshare for OWA verwenden möchten, indem Sie auf das obere Einstellungs-Zahnrad klicken.

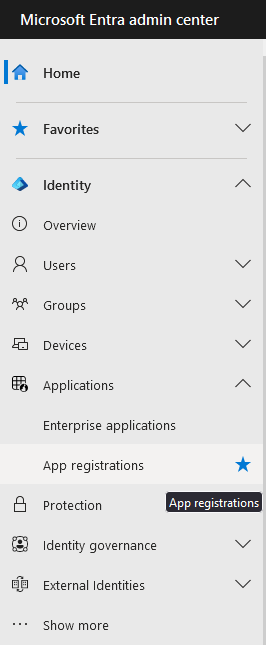

- Benutzen Sie die Seitenleiste, um Identität -> Anwendungen -> App-Registrierungen zu öffnen.

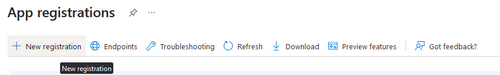

- Registrieren Sie eine neue Applikation über die Schaltfläche "Neue Registrierung".

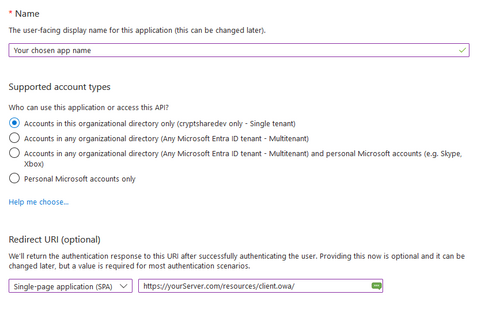

- Erstellen Sie Ihre neue Applikation mit den folgenden Einstellungen:

- Der Name der Applikation kann frei gewählt werden.

- Wählen Sie die unterstützten Kontotypen passend zu Ihrem Anwendungsfall. Je nach gewähltem Kontotyp werden Sie für das Konfigurieren des Cryptshare-Servers weitere Informationen benötigen, die nach der Registrierung der Applikation angezeigt werden.

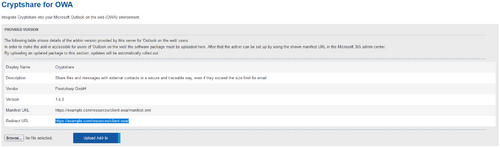

- Setzen sie eine Umleitungs-URI im Modus "Single-Page-Anwendung (SPA)". Verwenden Sie die URI, die auf der Übersichtsseite Zusatzprodukte -> Cryptshare for OWA im Cryptshare Server als Redirect-URI angezeigt wird. Diese URI kann nicht verändert werden.

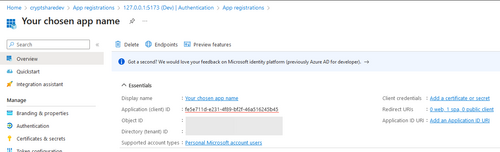

- Sobald die Applikation registriert wurde, kopieren Sie bitte die "Anwendungs-ID (Client)".

- Add-In Nutzer können die Berechtigungen beim Add-In Start in einem Dialog bestätigen. In diesem Fall müssen in Azure Entra keine weiteren Einstellungen vorgenommen werden und man kann mit der Konfigurationen im Cryptshare Server fort fahren.

- Die erforderlichen Berechtigungen können vom Administrator für alle Nutzer bestätigt werden. In diesem Fall wird das Dialogfenster für die Erteilung der Berechtigungen den Nutzern nicht mehr angezeigt. Folgende Schritte beschreiben, wie Berechtigungen vom Administrator erteilt werden können.

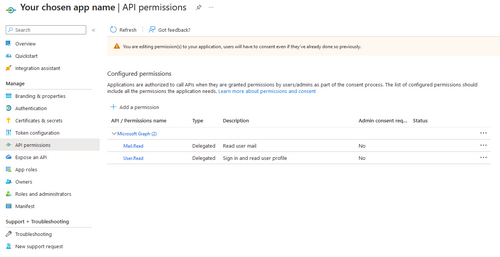

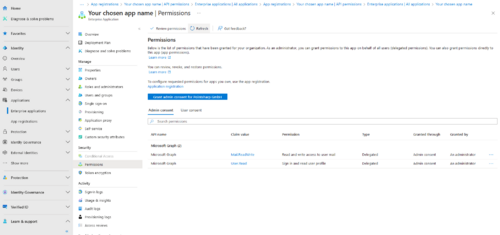

- Wählen Sie in der Seitenleiste der App-Registrierung den Menüpunkt "API-Berechtigungen" aus.

- Benutzen Sie den "Berechtigung hinzufügen"-Knopf und fügen Sie im Bereich Microsoft Graph die delegierten Berechtigungen User.Read und Mail.ReadWrite hinzu, sodass beide in der Liste angezeigt werden.

- Wechseln Sie zum Bereich "Unternehmensanwendungen" , wählen Sie Ihre Anwendung in der Liste, und gehen Sie zum Bereich "Sicherheit/Berechtigungen".

- Benutzen Sie den "Administratorzustimmung für 'Pointsharp GmbH' erteilen" Knopf und bestätigen Sie die angefragten Berechtigungen im sich öffnenden Dialog. Somit sind die beiden Berechtigungen für alle Add-In Nutzer in Ihrem Tenant erteilt.

- Fahren Sie nun mit der Konfiguration auf dem Cryptshare Server fort.

Bereitgestellte OWA Add-Ins benutzen die vom Cryptshare Server bereitgestellten Informationen über die Microsoft Entra-Applikation, um Ihre Berechtigungen zu erhalten.

Öffnen Sie in der Administrationsoberfläche des Cryptshare Servers die Konfigurationsseite Zusatzprodukte -> Cryptshare for OWA.

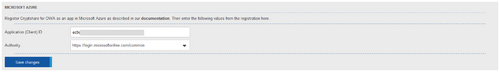

Tragen Sie bei Application (Client) ID die Applikations-ID ein, welche Sie vom Entra-Portal nach dem Abschluss der Registrierung ihrer Applikation erhalten haben.

Die "Authority"-Einstellung hängt von den unterstützten Kontotypen ab, die Sie bei der Registrierung Ihrer Applikation in Microsoft Entra ausgewählt haben.

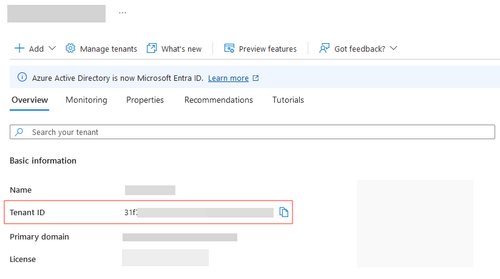

- Sie haben "Nur Konten in diesem Organisationsverzeichnis (Einzelner Mandant)" ausgewählt: Wählen Sie "Tenant-spezifisch" aus, und fügen Sie Ihre Mandants-ID in das Textfeld ein. Sie können Ihre Mandants-ID auf der Übersichtsseite vom Microsoft Entra Identity Portal einsehen.

- Sie haben "Konten in einem beliebigen Organisationsverzeichnis (beliebiger Microsoft Entra ID-Mandant – mandantenfähig)" ausgewählt: Wählen Sie "Benutzerdefiniert" aus, und fügen anschließend https://login.microsoftonline.com/organizations/ in das Textfeld ein.

- Sie haben "Konten in einem beliebigen Organisationsverzeichnis (beliebiger Microsoft Entra ID-Mandant – mandantenfähig) und persönliche Microsoft-Konten (z. B. Skype, Xbox)" ausgewählt: Wählen Sie "https://login.microsoftonline.com/common" aus.

- Sie haben "Nur persönliche Microsoft-Konten" ausgewählt: Wählen Sie "Benutzerdefiniert" aus, und fügen anschließend https://login.microsoftonline.com/consumers/ in das Textfeld ein.

Stellen Sie sicher, dass Sie ihre Änderungen speichern, bevor Sie das Webinterface schließen.